Machen Sie Schlüssel überflüssig

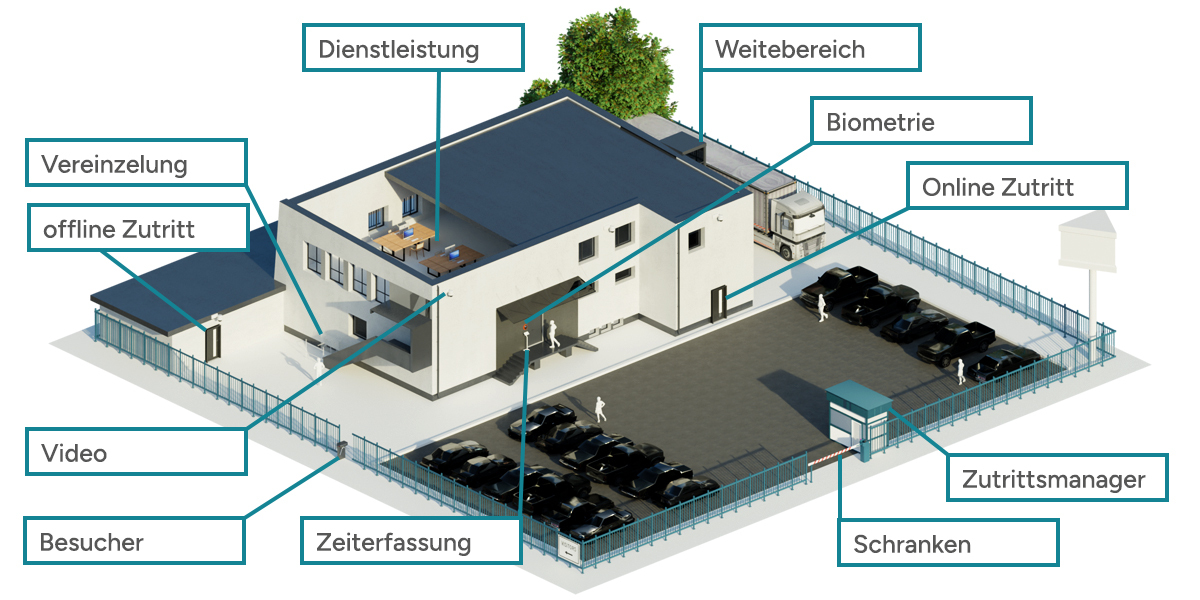

Die elektronische Zutrittskontrolle von GFOS ermöglicht eine Steuerung von Türen und Schranken mit gruppenweisen oder individuellen Berechtigungen, die sich auch kombinieren lassen. Auf diese Weise können Mitarbeitende sowie Besucher und Lieferanten unabhängig voneinander freigegebene Bereiche öffnen bzw. betreten – besonders einfach mit gruppenspezifischen Ausweisen, die direkt in der Software von GFOS bedruckt werden können. Darüber hinaus lassen sich im Zutrittskontrollsystem von GFOS bequem die Zeiträume definieren, in denen die Berechtigungen aktiv sind.

Für eine reibungslose digitale Kommunikation des Zutrittssystems sorgen zahlreiche Schnittstellen zu anderen Systemen, wie zum Beispiel zum HCM System der SAP und die Anbindung an die digitale Personalakte von Personio. Ebenso gehört auch die Kompatibilität unterschiedlicher Hardwarehersteller zu unseren Leistungen. Unsere Hardwarepartner Datafox, dormakaba, GANTNER und PCS Systemtechnik lassen sich mit GFOS perfekt kombinieren und an ihre gewünschten Sicherheitsanforderungen anpassen.

Kombinieren Sie MIFARE- oder LEGIC-Leser mit Biometrie (Handvenenerkennung oder Fingerprint) und/oder persönlicher PIN und entscheiden Sie je nach Tür oder Tor, welche Leseverfahren bzw. biometrische Verfahren zum Einsatz kommen sollen. So kombinieren wir z.B. Hochsicherheitsbereiche mit einem zweiten Faktor (Biometrie oder PIN in Kombination mit RFID). Auf diese Weise ist nur in der Kombination aus den zwei Faktoren RFID und „Wissen“ (PIN) oder „Sein“ (Biometrie) der Zutritt möglich. Das alles sowie die Eignung für internationale Unternehmen dank integrierter Mehrsprachigkeit und diverse Auswertungsmöglichkeiten (DSGVO/Datenschutz) machen das Zutrittskontrollsystem von GFOS zu einer exakt konfigurierbaren 360-Grad-Lösung für Ihr Unternehmen.

Weitere Referenzen ansehen

Die Vorteile unseres Zutrittskontrollsystems

Zentrale Verwaltung

Die Zutrittskontrolle von GFOS vereinfacht die Verwaltung der Berechtigungen für Sie.

Gesteigerte Sicherheit

Schluss mit Schlüssellisten: Das Zutrittskontrollsystem regelt die Zutritte für Sie digital.

Flexibel erweiterbar

Nutzen Sie das System stand-alone oder in Kombination mit Besucherverwaltung, Zeiterfassung und vielen weiteren Funktionen.

Hardware-Mischung

Sie haben bereits Hardware im Einsatz? Mit dem Zutrittskontrollsystem von GFOS können Sie Anbieter auch kombinieren.

Modulare Erweiterbarkeit

Software flexibel erweitern: Nutzen Sie das GFOS-Ökosystem, um Ihre Anforderungen rund um MES, Workforce Management und Zutritt abzubilden.

Auch in der Cloud

Die Lösungen von GFOS sind alle in der Cloud verfügbar – so bleiben Sie bei der Implementierung und Skalierung flexibel.

Jetzt unsere neuen Pakete kennenlernen

Maximale Sicherheit mit minimalem Aufwand – entdecken Sie unser flexibles Access-Control-Bundle.

Zum Bundle Access ControlVerschiedene Schließsysteme steuern

Die Lösung von GFOS bildet den gesamten Online- und Offline-Zutritt Ihres Unternehmens in einem einzigen Zutrittssystem ab. Zum Beispiel können Ausweise für den Offline-Zutritt bei Bedarf an Online-Terminals aktualisiert werden, sodass auch kurze Zutrittsdauern erfasst werden können. Dadurch bleibt Ihr Unternehmen bei einem Verlust des Identifikationsmittel geschützt.

Auch Offline-Türterminals und batteriebetriebene mechatronische Zylinder können Bestandteil der softwaregesteuerten Zutrittskontrolle werden. In Ihrem Unternehmen sind bereits verschiedene Zutrittsleser und/oder elektronische Schlösser im Einsatz? Selbst dann ist ggf. eine Anbindung an GFOS.Access Control möglich!

- Einbindung verschiedener Schließsysteme – batteriebetrieben, kabelgebunden, mit oder ohne Funk

- Nahtlose Integration der Offline- in die Online-Welt

- Auch Zutritt mit Smartphone möglich (ID.mobile) – Smartphones als Identifikationsmittel

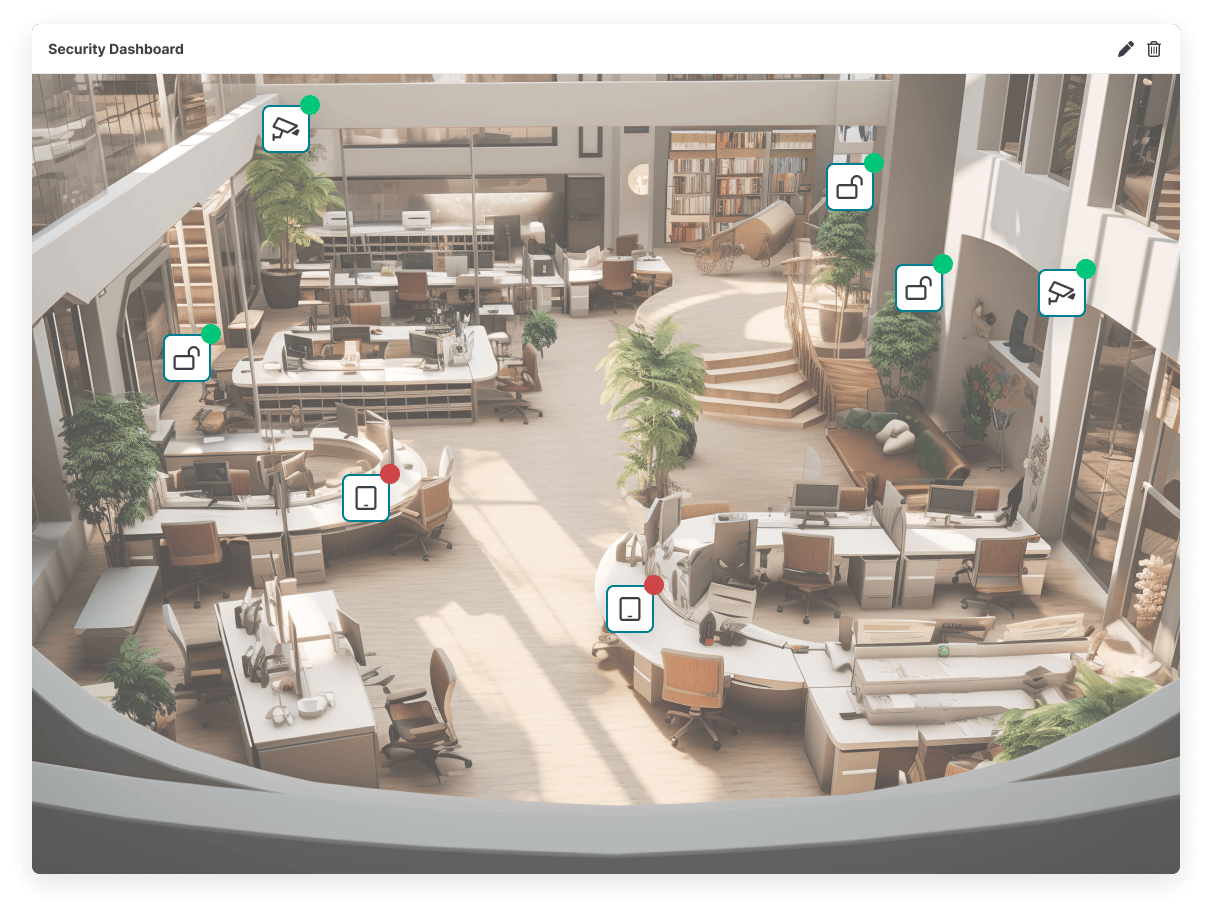

Security-Dashboard der Zutrittskontrolle

GFOS bietet Ihrem Unternehmen ein ganzheitliches Sicherheitskonzept, dessen Bestandteile in einem intuitiven Dashboard abgebildet werden können. Darin können beispielsweise Sicherheitsverantwortliche nach der Einbindung von Videokameras schnell Übertragungen einsehen. Durch ein integriertes Alarmmanagement können sämtliche Meldungen vom Terminal – darunter das Betreten und das Verlassen von Bereichen durch Personen – visualisiert werden

- Flexible Visualisierung mithilfe von optional anzeigbaren Widgets

- Öffnen von Schranken / Türen per Softkeys anhand von Grundrissen

- Für Pförtner zum Personenabgleich nutzbar

Zutrittskontrolle von GFOS auf einen Blick

Rollen- und Berechtigungskonzept

Vergeben Sie individuelle Rollen und Berechtigungen in der Software für gezielte Zutrittssteuerung.

Hardware für Ihre Anforderungen

GFOS kooperiert mit den gängigsten Hardware-Anbietern aus dem deutschsprachigem Raum. Dabei können Sie eins bis unendlich viele Terminals anschließen, sodass Sie Ihre Sicherheitsanforderungen abdecken.

Übersichtliches Monitoring

Behalten Sie jederzeit den Überblick mit dem umfassenden Security-Dashboard. Dieses können Sie ganz nach Ihren Bedürfnissen anpassen.

Viele Schnittstellen

Nutzen Sie die vielfältigen Schnittstellen von GFOS und fügen Sie das Zutrittskontrollsystem nahtlos in bestehende IT-Infrastrukturen rund um Zeiterfassung, ERP und Co. ein.

Einfaches Ausweismanagement

Mitarbeiterausweise erstellen und kodieren Sie direkt in der Software. So können Sie neue Mitarbeitende direkt für die Zutrittssteuerung berechtigen.

Modularer Aufbau

Nutzen Sie den modularen Aufbau der GFOS-Lösungen, um Ihre Anforderungen rund um MES, Workforce Management oder Zutritt digital abzubilden.

Das Zutrittskontrollsystem erfolgreich im Einsatz

Erfolge mit dem Zutrittskontrollsystem von GFOS

Arthrex GmbH

AVA Abfallverwertung Augsburg

Josef Bernbacher & Sohn GmbH & Co. KG

IMS Gear SE & Co. KGaA

Karl Finke GmbH

MANN+HUMMEL International GmbH & Co. KG

NOWEDA Apothekergenossenschaft eG

Sennheiser electronic GmbH

Transgourmet Deutschland GmbH & Co. OHG

Vollert Anlagenbau GmbH

Ein Zutrittskontrollsystem ist für Unternehmen sinnvoll – ganz unabhängig von der Branche, in der Sie arbeiten. Auch die Größe Ihres Unternehmens spielt keine Rolle. Sie erhöhen die Sicherheit in Ihrer Organisation um ein Vielfaches, indem Sie Berechtigungen gezielt steuern und auf individuelle Zutrittskonzepte zurückgreifen.

Ja, Sie können verschiedene Rollen- und Berechtigungskonzepte einstellen, Berechtigungen hinterlegen und somit den Zutritt genau steuern. Sie entscheiden, wer, wann, zu welchem Raum oder Areal Zutritt erhält. So können Sie genau festlegen, welche Ihrer Räume oder Gelände von wem genutzt bzw. betreten werden dürfen. Zeit, Person, Raum und Zone lassen sich individuell in der Software hinterlegen.

Unsere Softwarelösung verfügt über einen allgemeinen Konfigurationsstandard, der für viele Unternehmen funktioniert. Informationen zur Kompatibilität der GFOS-Software finden Sie unter unseren Systemvoraussetzungen. Dabei handelt es sich um Standard-Voraussetzungen. Wenn Sie weitere oder individuellere Anforderungen haben, finden wir gemeinsam eine Lösung. Unsere IT-Experten beraten Sie gerne zu Ihrem Projekt.

Die Software von GFOS arbeitet hardwareunabhängig. So können Sie selbstverständlich Ihre bereits genutzte Hardware weiter nutzen. Wir arbeiten mit den vier marktführenden softwareunabhängigen Hardware-Anbietern aus der DACH-Region zusammen und können für Sie somit passgenaue Hardwarelösungen erarbeiten. Weitere Informationen finden Sie in den Informationen zu unseren Security-Partnerunternehmen.

Ihre Zutrittssteuerung funktioniert komplett autonom weiter. Haben Sie zusätzlich eine USV-Anlage im Einsatz (unterbrechungsfreie Stromversorgung), sind Sie auch gegen Stromausfall gewappnet.

Der Transponder und damit die Berechtigungen lassen sich in der Software sperren. Somit erhält dieser Transponder nach erfolgter Sperrung keinen Zutritt mehr und Ihr Unternehmen ist weiterhin geschützt.

Ja, die Softwarewelt von GFOS ist modular aufgebaut. Somit können Sie das komplette GFOS-Ökosystem ganz nach Ihren Anforderungen nutzen und z.B. Lösungen für Ihre Produktionssteuerung oder die Zeiterfassung einbinden. Auch eine Anbindung an Ihre bestehende IT-Systemlandschaft gelingt mühelos, beispielsweise durch unsere Schnittstellen zu SAP. Schauen Sie sich gerne unsere Schnittstellen und Partnerunternehmen an.

Ja, Sie können die Software von GFOS auch komplett in der GFOS knownCloud nutzen. Damit können Sie die Lösungen deutlich schneller implementieren und bei Bedarf jederzeit skalieren. Unsere IT-Experten kümmern sich um Updates und vieles mehr.

Darum lohnt sich die GFOS Software

User: 7 Millionen

Im Durchschnitt nutzen 7 Millionen User täglich die GFOS-Software. So digitalisieren wir Arbeitswelten weltweit und sichern Zukunftsfähigkeit - vom Mittelstand bis zum internationalen Konzern.

Schnittstellen: 70+

Das System fügt sich mit über 30 Schnittstellen zu Entgeltabrechnungssystemen und über 40 Schnittstellen zu ERP-Systemen ideal in Ihre bestehende IT-Systemlandschaft ein.

Länder: 30

Unsere Software ist in 30 Ländern im Einsatz und reduziert dort manuelle Arbeitsaufwände erheblich.

Sprachen: 18

Lösungen von GFOS sind in 18 Sprachen verfügbar. Somit profitieren Sie von den internationalen Einsatzmöglichkeiten.

Erfahrung: 35+ Jahre

Mit über 35 Jahren Erfolgsgeschichte und einem breiten Partnernetzwerk bieten wir branchenübergreifende Lösungen für Unternehmen aller Größen.

Sie interessieren sich für die Software von GFOS oder wollen weitere Informationen dazu erhalten? Melden Sie sich gerne, damit wir uns Ihre Anforderungen gemeinsam anschauen können.

Kontakt